Wygaszanie dla bezpieczeństwa ptaków

6 września 2010, 09:02W coraz większej liczbie drapaczy chmur na Manhattanie wyłącza się na noc światła, by nie dopuścić, żeby rozbijały się o nie zdezorientowane ptaki.

Bezpieczniejsze instalowanie programów dzięki Attack Surface Analyzer

20 stycznia 2011, 12:19Microsoft przygotował interesujące narzędzie o nazwie Attack Surface Analyzer. Pokazuje ono użytkownikowi wszelkie zmiany wprowadzone w systemie Windows przez zainstalowany program.

Hacker włamał się do sieci kolejnych wystawców certyfikatów?

7 września 2011, 11:49„Ichsun", hacker, który włamał się do holenderskiej firmy DigiNotar twierdzi, że uzyskał też dostęp do czterech innych firm wydających certyfikaty bezpieczeństwa. W wydanym przez „Ichsuna" oświadczeniu czytamy, że chce on, by świat wiedział, że wszystko co robicie, będzie miało konsekwencje, będziecie musieli zapłacić za wszystko, co wasz kraj zrobił w przeszłości

Microsoft o wersjach Windows 8

17 kwietnia 2012, 11:06Microsoft poinformował o przygotowywanych wersjach systemu Windows 8. Będzie ich mniej, niż w poprzednich edycjach.

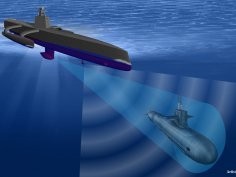

Powstaje morski dron szpiegowski

15 marca 2013, 12:03DARPA pracuje nad w pełni autonomicznymi morskimi dronami szpiegowskimi. W ramach programu Anti-Submarine Warfare Continuous Trail Unmanned Vehicle (ACTUV) ma powstać bezzałogowa autonomiczna jednostka.

Google chce poprawić bezpieczeństwo Chrome'a dla Windows

10 listopada 2013, 15:32Google zmienił strategię i postanowił chronić użytkowników przeglądarki Chrome dla Windows przed złośliwymi rozszerzeniami. Wyszukiwarkowy koncern zażąda, by wszystkie pluginy były przechowywane w oficjalnym Web Store.

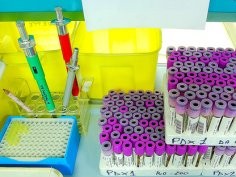

Naruszenie zasad bezpieczeństwa w CDC

20 czerwca 2014, 10:00Ok. 75 pracowników siedziby głównej amerykańskiego Centrum Zwalczania i Zapobiegania Chorobom (CDC) w Atlancie mogło się zetknąć z żywymi laseczkami wąglika (Bacillus anthracis). Wszystkich poddano leczeniu.

Włamanie do elektrowni

23 grudnia 2014, 10:49Operatorzy południowokoreańskich elektrowni atomowych zostali postawieni w stan gotowości po tym, jak doszło do włamań do ich systemów komputerowych. Napastnicy ukradli plany reaktorów i umieścili je w sieci grożąc wywołaniem awarii elektrowni.

Samsung wyłączył... aktualizacje Windows

25 czerwca 2015, 09:04Samsung zdecydował się na nietypowe i niebezpieczne dla użytkowników posunięcie. Firma wyłączyła Windows Update w niektórych modelach sprzedawanych przez siebie notebooków. Bez tego mechanizmu użytkownik nie otrzymuje powiadomień o poprawkach i samych poprawek.

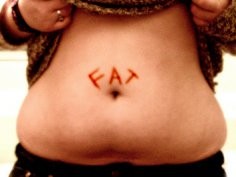

Oddziałując na hormon tkanki tłuszczowej, można obniżyć ryzyko cukrzycy

28 grudnia 2015, 12:35Naukowcy z Harvardzkiej Szkoły Zdrowia Publicznego opracowali przeciwciała, które u otyłych myszy poprawiają glikemię i zmniejszają stłuszczenie wątroby, obierając na cel hormon tkanki tłuszczowej aP2 (zwany również FABP4).